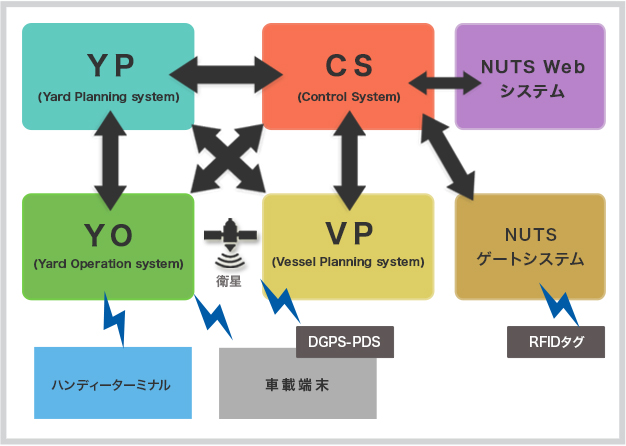

【図表】

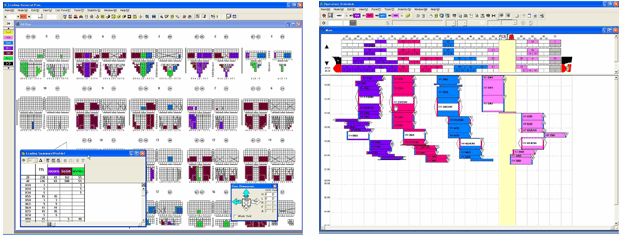

NUTSシステム機能概要

CS (Control System)

YP (Tard Planning System)

YO (Yard Operating System)

VP (Vessel Planning System)

出典: http://www.nutsweb.com/

【概要】

| 項目 |

内容 |

|---|---|

| 被害対象 | 名古屋港 |

| 被害内容 | コンテナの重量を計測する機器に不具合、コンテナの搬出入が停止 |

| 種別 | ランサムウェア |

| 攻撃組織 | LockBit |

| Malware | LockBit 3.0 (Ransomnoteより) |

| 侵入日 | 不明 |

| 被害確認日 | 2023/07/04 06:30 |

| 公表日 | 2023/07/05 |

| 復旧日 | 2023/07/06 18:15 |

| 攻撃手法 | VPN機器の脆弱性を利用、すべての物理サーバ、仮想サーバを暗号化 |

| 被害発生国 | 日本 |

| 容疑 | 不正アクセス禁止法違反容疑 |

| ランサムノート | 英語で「ランサムウェアに感染した」などと書かれ、指定のサイトにアクセスするように求める文書約100枚がプリンターから出力 |

| 身代金要求額 | 記載なし |

| 侵入経路 | VPN装置 |

| VPN機器 | Fortigate(Fortinet) |

| 重要インフラ事業者 | ・「物流」「航空」「電力」など14分野を重要インフラとして定めている ・協会に加盟する港湾運送事業者は物流分野で重要インフラ事業者にあたるが、協会は該当しておらず、同省からは連絡をしていなかった |

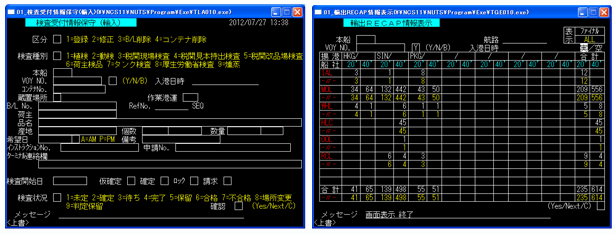

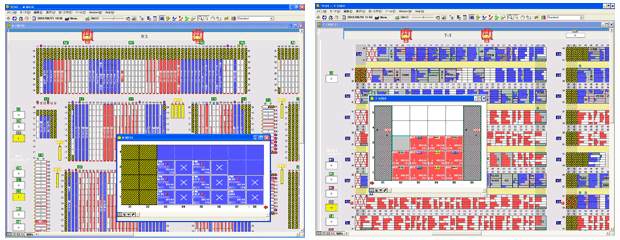

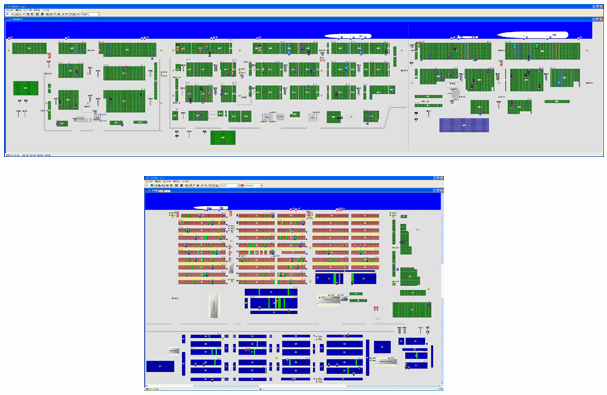

■サイト(NUTS)

◆名古屋港統一ターミナルシステム (NUTS)

http://www.nutsweb.com/

【ニュース】

◆英語で「ランサムウェアに感染」、プリンターから100枚印刷…名古屋港システム障害 (読売新聞, 2023/07/05 21:32)

https://www.yomiuri.co.jp/national/20230705-OYT1T50220/

⇒ https://incidents.hatenablog.com/entry/2023/07/05/000000_1

◆名古屋港のシステム障害、原因はランサムウェア 復旧のめどは (ITmedia, 2023/07/05 16:25)

https://www.itmedia.co.jp/enterprise/articles/2307/05/news142.html

⇒ https://incidents.hatenablog.com/entry/2023/07/05/000000_2

◆名古屋港、CT搬出入停止。NUTSに障害、ランサムウエア感染 (日本海事新聞, 2023/07/06)

https://www.jmd.co.jp/article.php?no=288143

⇒ https://incidents.hatenablog.com/entry/2023/07/06/000000

◆バックアップからもマルウエア検出で復旧遅れ、名古屋港統一ターミナルシステム (日経XTECH, 2023/07/06)

https://xtech.nikkei.com/atcl/nxt/news/18/15539/

⇒ https://incidents.hatenablog.com/entry/2023/07/06/000000_1

◆名古屋港システム障害、愛知県警が本格捜査 サイバー特捜隊へ協力要請検討 (読売新聞, 2023/07/14 05:00)

https://www.yomiuri.co.jp/local/chubu/news/20230713-OYTNT50291/

⇒ https://incidents.hatenablog.com/entry/2023/07/14/000000_5

◆名古屋港のシステムを停止させたランサムウェア「LockBit」とは? 攻撃の手口や特徴を解説 (ITmedia, 2023/07/18 10:00)

https://www.itmedia.co.jp/news/articles/2307/18/news042.html

⇒ https://incidents.hatenablog.com/entry/2023/07/18/000000_2

◆名古屋港運協会がランサム被害の経緯などを公表、リモート接続機器の脆弱性を確認 (日経XTECH, 2023/07/26)

https://xtech.nikkei.com/atcl/nxt/news/18/15652/

⇒ https://incidents.hatenablog.com/entry/2023/07/26/000000_1

◆名古屋港システム停止、脆弱なVPN狙われたか…最新「修正プログラム」適用せず無防備状態 (読売新聞, 2023/07/27 15:00)

https://www.yomiuri.co.jp/national/20230727-OYT1T50215/

⇒ https://incidents.hatenablog.com/entry/2023/07/27/000000_2

【公開情報】

◆NUTS システム障害の経緯報告 (名古屋港運協会, 2023/07/26)

https://meikoukyo.com/wp-content/uploads/2023/07/0bb9d9907568e832da8f400e529efc99.pdf

⇒ https://incidents.hatenablog.com/entry/2023/07/26/000000_2

【詳細情報】

■NUTS システム障害の経緯報告

| 日 |

時間 |

内容 |

|

|---|---|---|---|

| 2023/07/04 | 06:30 頃 | NUTS システムの作動が停止したことを確認する。 | |

| 07:15 頃 | 状況確認後、システム保守会社及びシステム開発会社へ復旧作業を依頼する。 | ||

| 07:30 頃 | システム専用のプリンターからランサムウェアの脅迫文書が印刷される。 | ||

| 08:15 頃 | サーバーが再起動できないことが判明する。 | ||

| 09:00 頃 | 愛知県警察本部サイバー攻撃対策隊(以下「愛知県警」という。)に通報。状況確認後、ランサムウェアに感染した可能性があるとの見解が示される。 | ||

| 14:00 頃 | 物理サーバー基盤及び全仮想サーバーが暗号化されていることが判明する。 | ||

| 18:00 頃 | ランサムウェアに感染の可能性が高まったことから、愛知県警と今後の対応について協議を行った。 | ||

| 2023/07/05 | 07:00 頃 | システム復旧の進捗より、ターミナル作業再開目標を 7 月 6 日 08:30 とした。 | |

| 12:00 頃 | 名古屋港運協会よりプレス発表 内容) ランサムウェアへの感染であることが判明した 7 月 5 日 18:00 を目処にシステム復旧を図る 7 月 6 日 08:30 からの作業再開を目指す |

||

| 21:00 頃 | バックアップデータからウイルスが検知され、ウイルス駆除を開始することとなり、システム復旧が翌日になることが確実となった。 | ||

| 2023/07/06 | 07:15 頃 | バックアップデータの復元が完了。しかし、システムのネットワーク上に障害が発生する。 | |

| 14:15 頃 | ネットワーク障害が解消し、バックアップデータとヤード在庫の整合性を確認。準備が整ったターミナルより順次作業を再開することとした。 | ||

| <各ターミナル再開情報> | |||

| 15:00 | 飛島ふ頭南側コンテナターミナル (TCB) 作業再開 | ||

| 16:30 | 鍋田ふ頭コンテナターミナル (NUCT) バンプール作業再開 | ||

| 17:00 | NUTS WEB 稼働再開 | ||

| 17:20 | 鍋田ふ頭コンテナターミナル (NUCT) CY 作業再開 | ||

| 18:15 | NCB、飛島ふ頭北、飛島ふ頭南コンテナターミナル作業再開 |

■NUTS掲示板

| 日時 |

タイトル |

発信者 |

備考 |

|---|---|---|---|

| 2023/07/03 08:37 | 集中ゲートトラブルについて | 飛島東側・TCB実務委員会 | インシデントとの関係は不明 |

| 2023/07/03 10:26 | 集中ゲートトラブルについて 続報? | 飛島東側・TCB実務委員会 | インシデントとの関係は不明 |

| 2023/07/06 18:08 | 本日のゲート作業について(7/6) | 飛島東側・TCB・鍋田実務委員会 | |

| 2023/07/07 13:14 | 7/7 7/8 ゲート時間について | 飛島東側・TCB・鍋田実務委員会 |

【検索】

google: 名古屋港

google: 名古屋港 ランサムウェア

google: 名古屋港 LockBit

google:news: 名古屋港

google: site:virustotal.com 名古屋港

google: site:github.com 名古屋港

■Bing

https://www.bing.com/search?q=名古屋港

https://www.bing.com/search?q=名古屋港%20ランサムウェア

https://www.bing.com/search?q=名古屋港%20LockBit

https://www.bing.com/news/search?q=名古屋港

https://twitter.com/search?q=%23名古屋港

https://twitter.com/hashtag/名古屋港

【関連まとめ記事】

◆ランサムウェア (まとめ)

https://incidents.hatenablog.com/entry/Ransomware